بررسی خطرات جدی باگ اندرویدی StageFright +راه حل مقابله

باگ امنیتی StageFright که به تازگی در سیستم عامل اندروید کشف شده است بیش از 950 میلیون دستگاه را تحت اثر قرار داده است.

متاسفانه با کشف شدن این باگ، موسسهی زیمپریوم جزئیات بیشتری در خصوص این باگ، حملاتی که توسط آن اجرا میشوند و نحوهی پیشگیری از آن را به صورت عمومی منتشر نکرده است؛ اما حال این موسسه اطلاعاتی را در رابطه با اکسپلویت مربوطه و ریسکهای آن ارائه کرده است.

بر اساس اطلاعاتی که زیمپریوم منتشر کرده، مهاجمی که از این آسیب پذیری بهرهمند میشود و اکسپلویت آن را بر روی گوشی کاربر اجرا میکند، میتواند سطح دسترسی خود را افزایش داده و کنترل دیگر قسمتهای گوشی را در دست بگیرد. از آنجایی که باگ StageFright یک ریسک مبتنی بر فایل چند رسانهای یا پیام MMS است، مهاجم میتواند با نفوذ به گوشی کاربر به ویدئوهای وی دسترسی داشته، صدا را ضبط کرده و حتی به تماسهای تلفنی نیز گوش دهد. علاوه بر این، مهاجم میتواند گوشی کاربر را روت کرده و کارهای خطرناک دیگری را انجام دهد.

شناسههای امنیتی باگ StageFright

باگ StageFright با شناسههای امنیتی یا CVEهای زیر ثبت شده است:

- CVE-2015-1538

- CVE-2015-1539

- CVE-2015-3824

- CVE-2015-3826

- CVE-2015-3827

- CVE-2015-3828

- CVE-2015-3829

CVE روش شناسه گذاری عمومی است که توسط نرم افزارهای تجاری و متن باز پذیرفته شده است. بسیاری از ابزارهای بررسی آسیب پذیریها، مبتنی بر همین قالب کار میکنند.

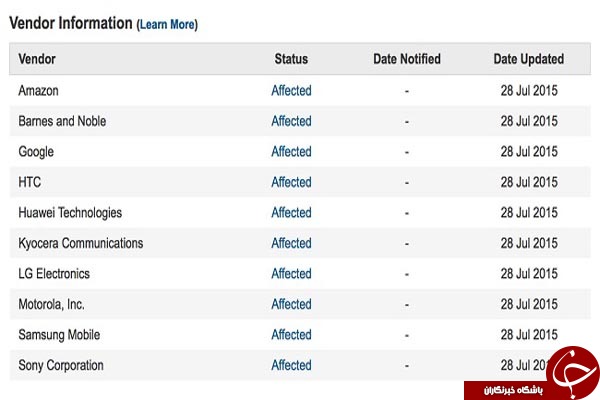

دستگاههای در معرض خطر

لیست زیر شامل سازندگان یا ارائه دهندگان دستگاههای اندرویدی است که در معرض این خطر قرار دارند:

چگونه میتوان از ریسک باگ StageFright در امان ماند؟

خوشبختانه چندین راهی برای محافظت از این باگ در اختیار کاربران قرار دارد. دو راه مهم برای جلوگیری از این حمله، غیرفعال کردن MMS در دستگاه اندرویدی و بروزرسانی کردن دستگاه اندرویدی به آخرین نسخهی اندروید است. مراحل غیرفعال سازی پیام MMS بستگی به مدل دستگاه اندرویدی کاربر دارد.

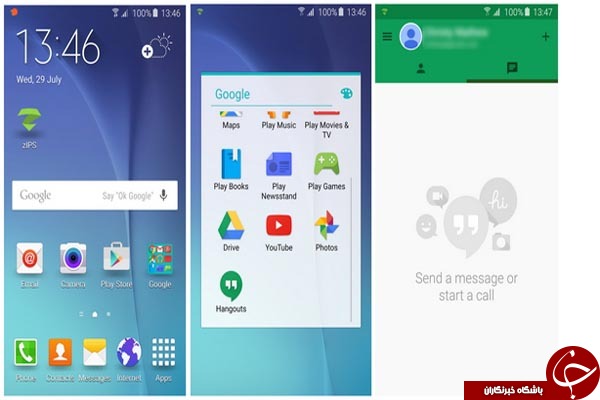

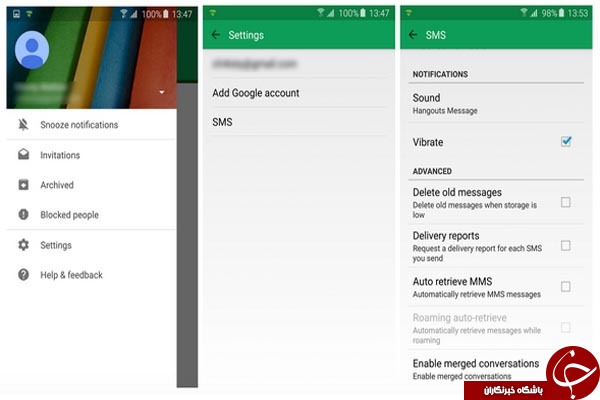

غیرفعال کردن MMS در هنگاوت

- هنگاوت را باز کرده و گزینهی Options را در سمت چپ این اپلیکیشن انتخاب کنید.

- از Setting گزینهی SMS را انتخاب کنید.

- اگر گزینهی SMS در این قسمت فعال شده، به بخش Advanced رجوع کرده و تیک گزینهی Auto Retrieve MMS را بردارید.

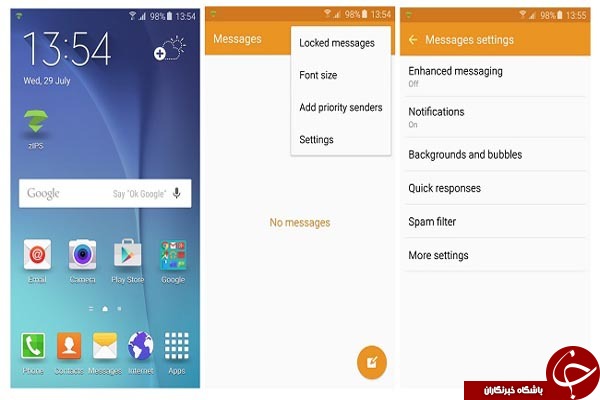

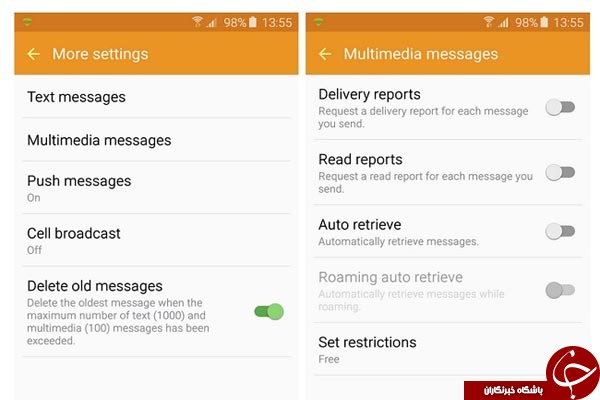

غیرفعال کردنMMS در اپلکیشن پیام رسان پیشفرض دستگاه

- اپلیکیشن پیامرسان پیشفرض دستگاه را باز کرده و از قسمت Setting، گزینهی More Settings را انتخاب کنید.

- در این قسمت Multimedia Messages را انتخاب کرده و گزینهی Auto Retrieve را غیرفعال کنید.

TextSecure

کاربران TextSecure احتمالا در معرض خطر کمی قرار داشته باشند. TextSecure یا اپلیکیشن مبتنی بر اندروید است که برای ارسال پیامهای متنی کدگذاری شده مورد استفاده قرار میگیرد. علاوه بر این اپلیکیشن مذکور هم از ارتباط اینترنتی وایفای و هم دیتای گوشی هوشمند برای ارسال پیام متنی استفاده میکند. پیامهای ارسال و دریافت شده هر دو در یک بخش کدگذاری شدهی جداگانه محافظت میشوند. سازندهی این اپلیکیشن در خصوص باگ StageFright گفت:

ما در حال حاضر هیچ اقدامی در برابر این باگ انجام نمیدهیم؛ در اپلیکیشن TextSecure نیازی به نگرانی در باز کردن پیامهای MMS نیست؛ زیرا باگ StageFright قابلیت نفوذ در این اپلیکیشن را ندارد.

دیگر اپلیکیشنهای پیامرسان

در دیگر اپلیکیشنهای پیام رسان تنها راهحل غیرفعال کردن MMS است که در این حالت نباید هیچ گونه پیام چند رسانهای از جمله ویدئو و صدا باز شود.

بروز نگه داشتن دستگاه

به احتمال زیاد هنوز راهحلهای دیگری برای جلوگیری از آسیب پذیری باگ StageFright وجود دارد که هنوز مشخص نشدهاند؛ در حال حاضر غیرفعال کردن MMS کافی است. اما بهترین راه برای محافظت کردن دستگاه اندرویدی در برابر این خطر، بروزنگه داشتن و نصب بروزرسانیهای امنیتی در دستگاه است. موسسهی زیمپریوم چندین هفته قبل از کشف دقیق این باگ، گوگل را از وجود آسیب پذیری جدی در سیستم عامل اندروید آگاه کرده بود که در حال حاضر هم پچ امنیتی مربوط به آخرین نسخه از اندروید در دسترس قرار دارد. متاسفانه تنها تعدادی از دستگاههای اندرویدی قادر به دریافت این پچ امنیتی هستند و برخی دیگر از دستگاهها احتمالا ماهها حتی سالها برای دریافت این پچ به طول انجامد. این مشکل به این دلیل است که سازندگان دستگاههای هوشمند اندرویدی، در سیستمعامل اندروید تغییراتی را اعمال میکنند. از اینرو دریافت بروزرسانیها و همچنین پچها برای هرکدام از سازندگان گوشیها و تبلتهای اندرویدی متفاوت است. در نتیجه پچهای امنیتی برای هرکدام از برندهای موبایل در بازههای زمانی مختلف عرضه میشود. این مشکل برای کاربران اندرویدی یک مشکل بسیار جدی و بزرگ است که همواره با آن درگیر هستند. در حقیقت اگر سال گذشته یک گوشی اندرویدی تهیه کرده باشید، احتمالا چندین سال طول بکشد تا پچ امنیتی مهمی برای باگهایی مانند StageFright را دریافت کنید.

دستگاههای اندرویدی قدیمی، نسخهی قدیمیتری از سیستمعامل اندروید را اجرا میکنند و معمولا سازندگان گوشیها از ارائهی بروزرسانیها برای این دسته از گوشیهای هوشمند صرف نظر میکنند. از طرفی دیگر، گوشیهای هوشمند جدیدتر و گرانتر به خصوص گوشیهای سری نکسوس گوگل، بروزرسانیها و پچهای امنیتی مهمی را زودتر و سریعتر دریافت میکنند. این شرایط باعث میشود تا افرادی که توانایی خرید گوشیهای گران را ندارند بیشتر در معرض باگها، آسیب پذیر بمانند؛ در عوض کاربران دارای گوشیهای گران و ردهبالا در بازههای زمانی معینی بروزرسانیها را به طور مکرر دریافت میکنند.

منبع: زومیت

انتهای پیام/